¶ pfSense

¶ ¿Qué es pfSense?

pfSense es una distribución personalizada de FreeBSD adaptado para su uso como Firewall y Enrutador. Cuenta con una interfaz web sencilla para su configuración y gracias a que se trata de un sistemas operativo de código abierto, podemos implementarlo fácilmente en nuestro Virtual Data Center de SoaX.

A continuación veremos una guía de despliegue e implementación de una instancia pfSense.

¶ Configuraciones previas

Para utilizar pfSense tendremos que realizar unos pasos antes de poder realizar el despliegue de la instancia. A continuación podrá ver como realizar las configuraciones previas.

¶ Despliegue inicial de los recursos

Antes de desplegar nuestro router Mikrotik, lo primero que debemos que hacer será crear 1 subred LAN. Para ello nos dirigiremos a la cinta de objetos situada a la izquierda del espacio de trabajo y arrastraremos el objeto "red" dentro de la caja "Nuevo" situado en la parte superior del espacio de trabajo.

Por defecto vienen preconfigurados unos valores de IP y DNS que son suficientes para que nuestro proyecto funcione, aunque se puede configurar en función de las necesidades o preferencias.

Antes de pulsar el botón crear, tenemos que asegurarnos que la casilla de "DHCP" está activada.

Una vez presionado el botón "Crear", se desplegará nuestra red LAN en el espacio de trabajo y representada de color naranja.

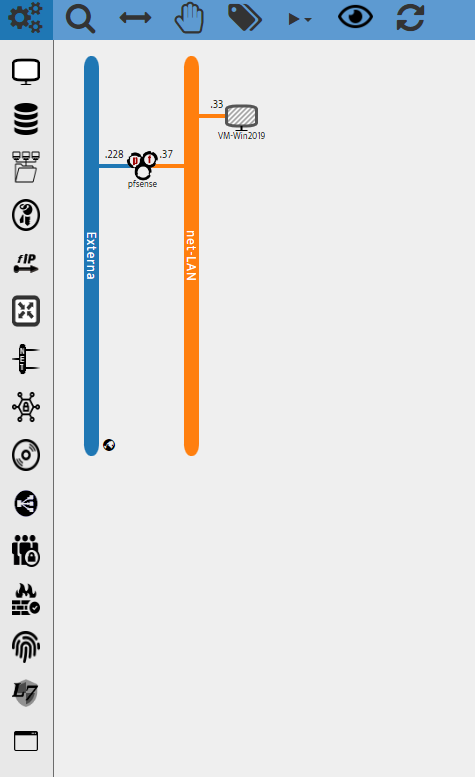

Nuestro espacio de trabajo se verá tal que así:

¶ Instalación

¶ Instalación de pfSense con imagen del catálogo de SoaX

Actualmente las versiones disponibles en SoaX son la 2.4.3 y la 2.6.0 , esto es importante a la hora de consultar la documentación de pfSense, o si desea subir una versión superior de la imagen.

En caso de necesitar la última versión o alguna versión específica, tendrá que importar la imagen manualmente.

Aquí te dejamos información sobre como subir una imagen a Soax y cambiarle el formato si lo necesitaras. Para Soax es recomendable subir las imagenes el formato qcow2.

Abriremos el proyecto en el cual queramos desplegar nuestro router pfSense. Seleccionaremos el objeto "Cortafuegos nivel 7" situado en la parte inferior izquierda. Al hacer click sobre él, se desplegará un menú con varios cortafuegos disponibles. Arrastraremos el objeto pfSense dentro de la caja "Nuevo" situado en la parte superior del espacio de trabajo.

A partir de este momento se abrirá el asistente de configuración de creación de una nueva instancia o máquina virtual.

Por defecto los valores que vienen preconfigurados en el asistente son suficientes para que el router funcione correctamente.

En el apartado de "Red" lo asociaremos a la red Externa y a la red LAN.

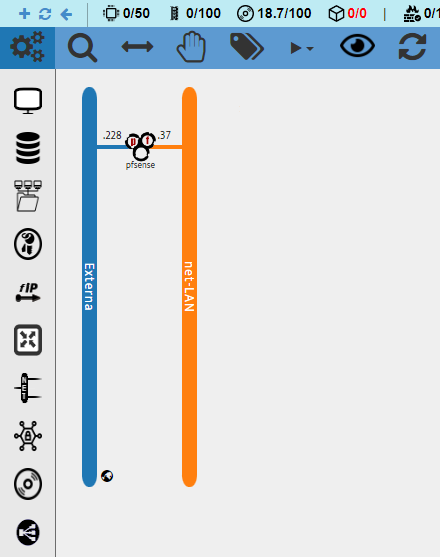

Una vez desplegado nuestro router pfSense arrastraremos nuestro router pfSense comprobamos que tenga los 2 puertos asociados 1 a cada red.

Una vez tenemos todos los componentes enrutados, vamos a desplegar una máquina virtual para poder hacer pruebas de conectividad.

En este caso usaremos Windows Server 2019 para simplificar el proceso, aunque también podríamos utilizar una distribución Linux.

Para ello desplegamos una instancia sobre la red LAN (Naranja) arrastrando el componente "instancia" directamente sobre la red LAN. Automáticamente se nos abrirá el asistente de configuración de nueva instancia.

Como vamos a desplegar esta máquina para un entorno de prueba, no le asignaremos demasiados recursos.

Una vez desplegada la instancia, nuestra infraestructura quedará similar a la que se presenta en la siguiente imagen:

¶ Configuración

Los siguientes parametros insertados son un ejemplo de uso para guíar la configuración. Para el correcto funcionamiento de su pfSense tendrá que insertar los datos que correspondan a su arquitectura.

¶ Configuración de las interfaces de red del router pfSense

A continuación, configuraremos las interfaces de red del router pfSense de tal forma que podamos establecer una conexión con las redes Externa o WAN y LAN.

De esta forma podremos habilitar el acceso al configurador web para poder realizar ajustes tal y como lo haríamos con un router convencional.

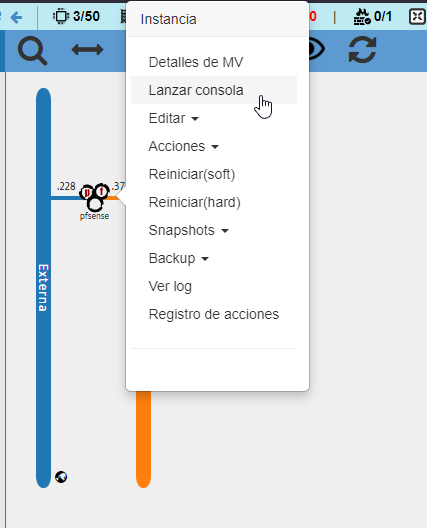

Para ello, nos dirigiremos al espacio de trabajo y haremos click derecho sobre el router pfSense. En el menú desplegable, haremos click en "Lanzar consola". Acto seguido aparecerá una ventana emergente con la vista de la terminal del router pfSense.

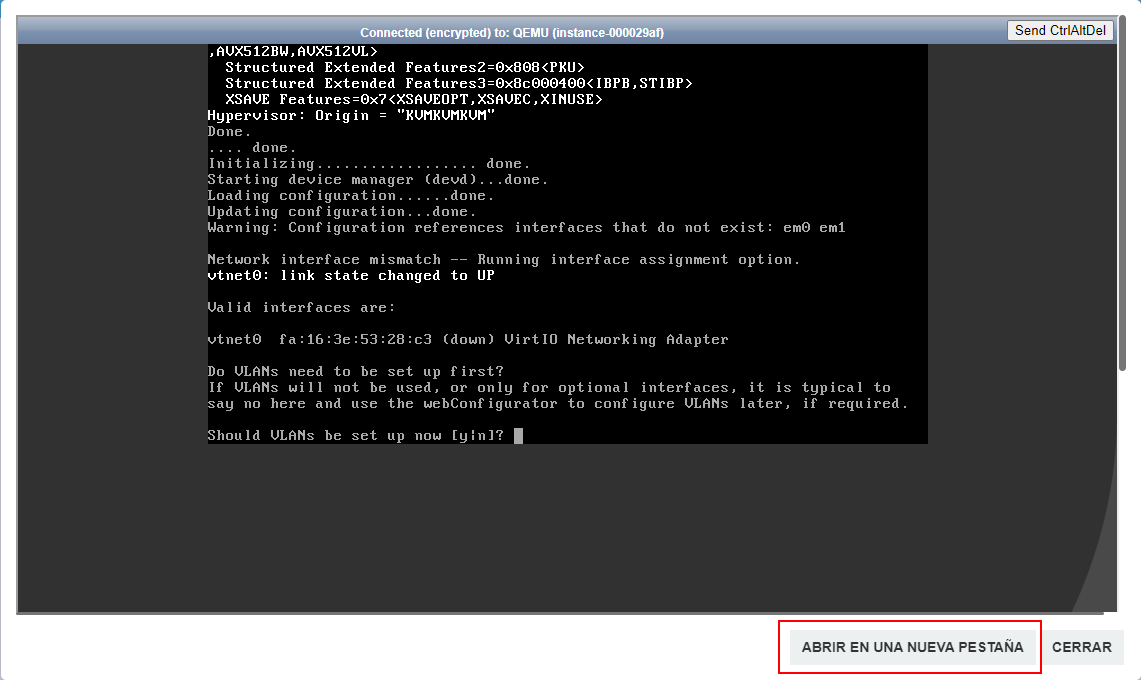

En este modo de vista, el teclado no es funcional, por lo que no podremos manejar la terminal.

Presionaremos el botón de "Abrir una nueva pestaña" situado en la parte inferior derecha.

Puesto que es la primera vez que iniciamos nuestro pfSense, se iniciará por defecto el asistente de configuración de interfaces. A continuación, responderemos a las preguntas que nos formula el asistente de la siguiente manera:

| Pregunta | Respuesta |

|---|---|

| Should VLANs be set up now [y/n]? | y |

| Enter the parent interface name for the new VLAN (or nothing if finished): | intro |

| Enter the WAN interface name or ‘a’ for auto-detection (vtnet0 vtnet1 or a): | vtnet0 |

| Enter the LAN interface name or ‘a’ for auto-detection NOTE: this enables full Firewalling/NAT mode. (vtnet0 vtnet1 or a): | vtnet1 |

| Do you want to proceed [y/n]? | y |

A la hora de asignar las interfaces comprobar las MAC de la interfaz tanto de la red WAN como de la LAN

Si no puede agregar el nombre de la interfaz LAN reincie el pfSense para que detecte la interfaz si está conectada

Una vez configuradas las interfaces de red vamos a asignarles las IP correspondientes. Para ello en el menú del pfSense seleccionaremos la opción 2: "Set interface(s) IP address". A continuación responderemos a las preguntas que nos formula el asistente de la siguiente manera:

| Pregunta | Respuesta |

|---|---|

| Enter the number of the interface you wish to configure: | 1 |

| Configure IPv4 address WAN interface via DHCP? (y/n) | y |

| Configure IPv4 address WAN interface via DHCP6? (y/n) | n |

| Enter the WAN IPv6 address. Press ENTER for none: | intro |

Una vez configurada la IP de la red WAN con DHCP para que automáticamente detecte la IP pública que nos ha proporcionado Soax, vamos a hacer lo mismo para la red LAN. Para ello volveremos a presionar 2 e intro y responderemos a las preguntas que nos formula el asistente de la siguiente manera:

| Pregunta | Respuesta |

|---|---|

| Enter the number of the interface you wish to configure: | 2 |

| Enter the LAN IPv4 address. Press ENTER for none: | Puerto LAN pfSense p.ej: 192.168.1.37 |

| Enter the new LAN IPv4 subnet bit count (1 to 31): | 24 |

| For a LAN, enter the new IPv4 upstream gateway address. For a LAN, press ENTER for none: | intro |

| Enter the LAN IPv6 address. Press ENTER for none: | intro |

| Do you want to enable the DHCP server on LAN (y/n) | y |

| Enter the start address of the IPv4 client address range: | p.ej: 192.168.1.50 |

| Enter the end address of the IPv4 client address range: | p.ej: 192.168.1.100 |

Debemos configurar el rango de IPs de manera que en dicho rango se incluya la máquina de Windows que hemos desplegado.

Una vez realizado estos pasos, estaríamos listos para poder acceder al configurador web del router pfSense.

¶ Configuración del router pfSense

¶ Configuración inicial del router pfSense

A partir de ahora, podremos acceder al configurador web del router pfSense mediante la máquina virtual Windows que habíamos desplegado anteriormente y que está conectada en la red LAN. Para poder acceder, ingresamos en el navegador la dirección IP del puerto que une el pfSense con la red LAN. Estos son los datos de acceso:

-

Username:

admin -

Password:

pfsense

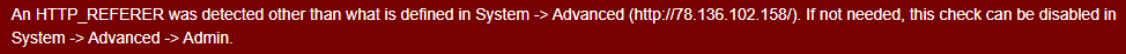

En el caso de que aparezca este error al intentar acceder a nuestro router:

Lo único que tendremos que hacer es acceder de nuevo a la terminal del pfSense y seleccionaremos la opción 12 escribiendo el número y pulsando intro. Acto seguido escribiremos el siguiente comando:

pfSsh.php playback disablereferercheck

Pulsaremos intro y esperaremos a que se apliquen los cambios. Por último, nos dirigiremos a la parte superior derecha de la consola y haremos click en el botón de "Send CtrlAltDel" para reiniciar la máquina.

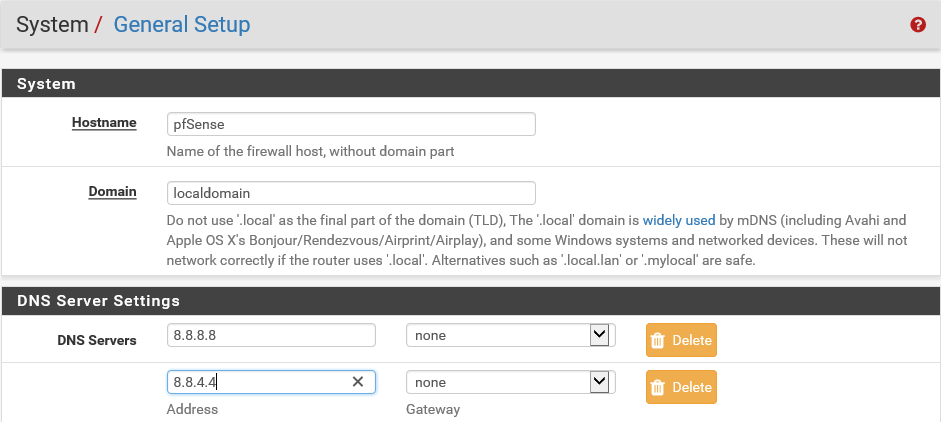

Una vez dentro, aparecerá un asistente de configuración inicial. Realizaremos los ajustes de la siguiente manera:

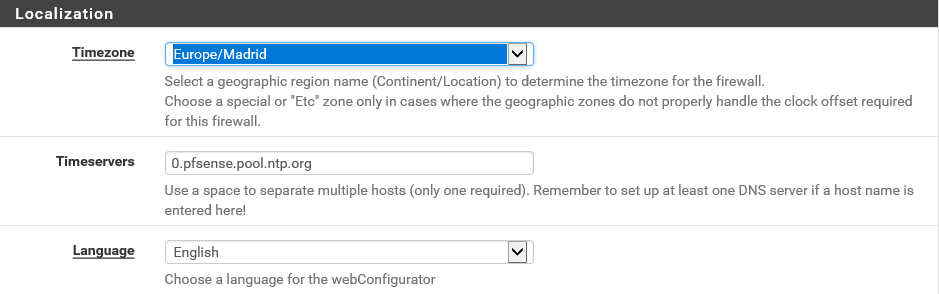

Bajamos un poco y realizamos lo siguiente:

Bajamos y le damos al botón de "Save".

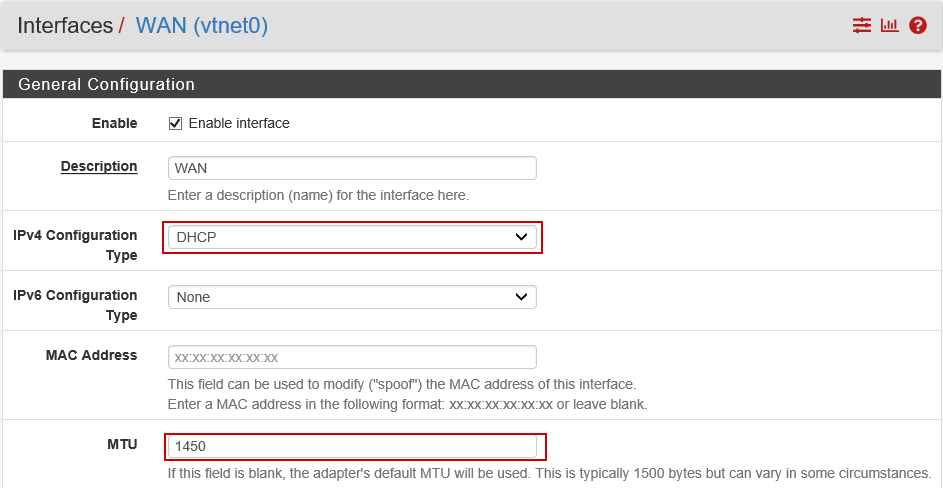

El siguiente será revisar las configuraciones de las interfaces WAN y LAN desde el apartado de "Interfaces" situado en la parte superior.

El resto de configuraciones las dejamos por defecto.

Guardamos los cambios con el botón "Save".

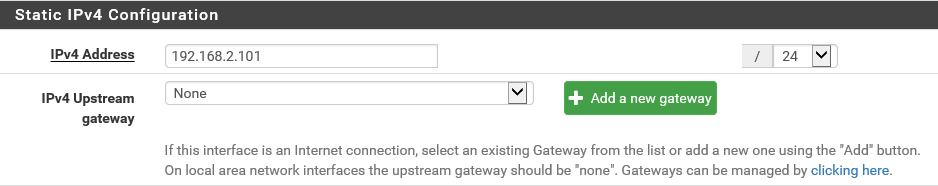

Por último configuraremos la interfaz LAN.

Y guardamos los cambios con el botón "Save"

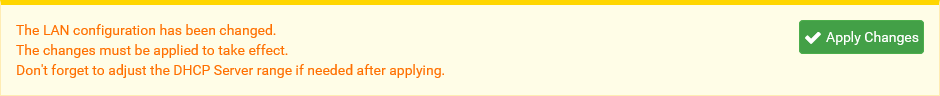

En la página principal nos saldrá un panel como el siguiente donde nos sale un breve resumen de los cambios que hemos realizado.

Aplicamos los cambios y ya habríamos finalizado la configuración inicial del router pfSense.

¶ Configuración del Firewall

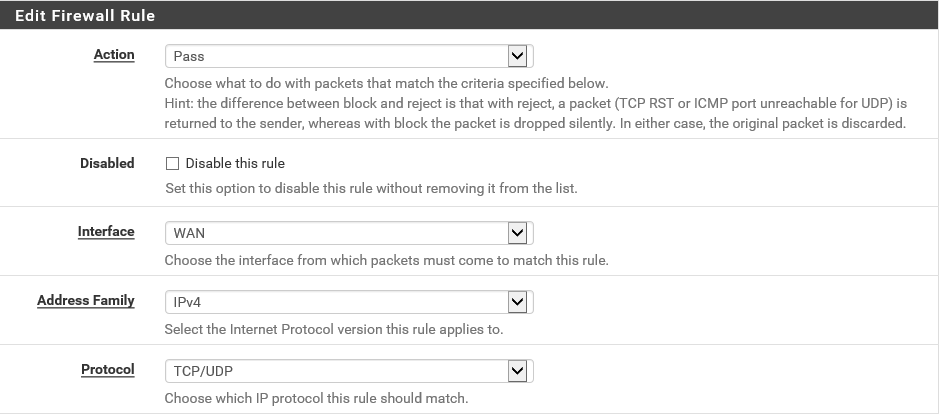

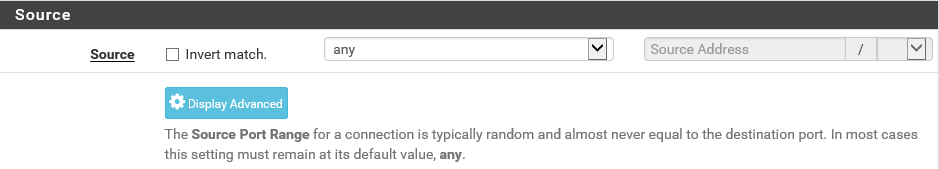

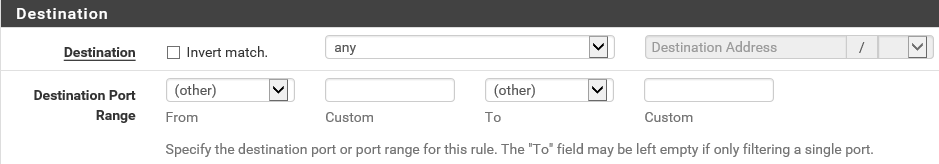

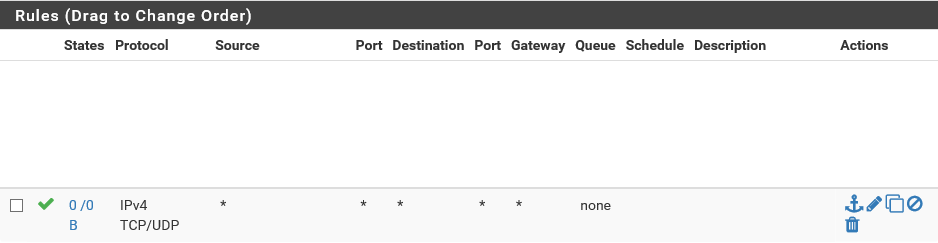

Nos dirigiremos al apartado "Firewall" situado en la barra superior y en el menú desplegable haremos click en "Rules".

En esta página podremos configurar las reglas tanto de entrada como de salida para permitir que tipos de conexiones se van a poder establecer en la red WAN y la red LAN.

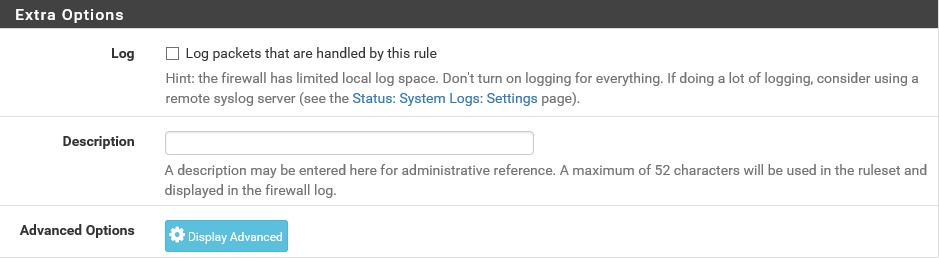

Si hacemos click en "Add", estableceremos una nueva regla. Esta nueva regla puede ser de Permiso, Rechazo o Bloqueo. Podremos indicar en que red (WAN/LAN) se va a aplicar y también el tipo o protocolo de conexión, IP de procedencia / destino y puertos asociados.

Para permitir a nuestro router pfSense que tenga acceso a internet tendremos que crear una regla que permita el tráfico TCP y UDP en la red WAN.

Guardamos los cambios. Se creará una regla nueva que aparecerá de esta forma:

Podremos crear cuantas reglas necesitemos ya que estas son acumulativas.

IMPORTANTE - Una vez hayamos creado todas las reglas que necesitemos, en esta página tendremos que presionar el botón de "Apply Changes" para que las nuevas reglas se pongan en funcionamiento.

¶ Ajustes de compatibilidad

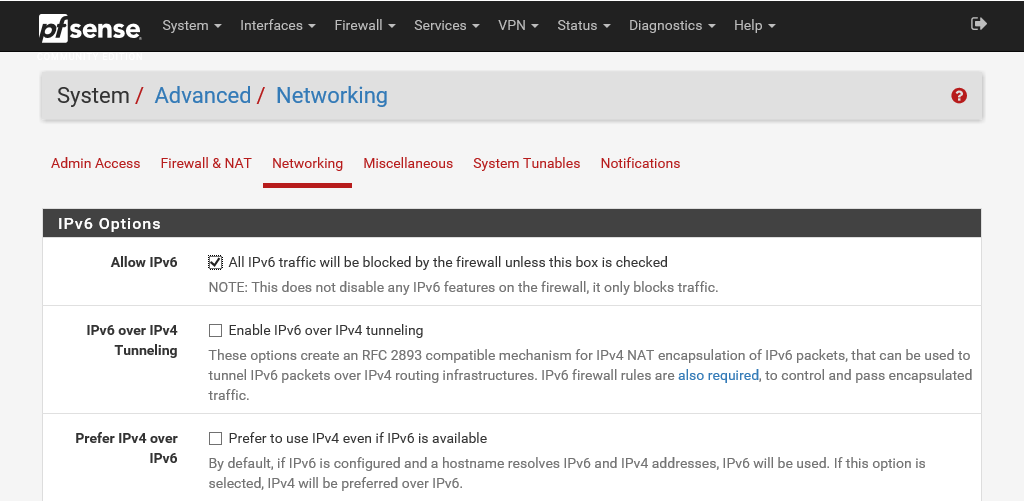

Para asegurar el correcto funcionamiento del VRouter hemos identificado que debemos de realizar ciertas acciones para asegurar la compatibilidad de pfSense y SoaX.

Estos cambios no son indispensables, sin embargo son altamente recomendables par el correcto funcionamiento del VRouter.

¶ En pfSense

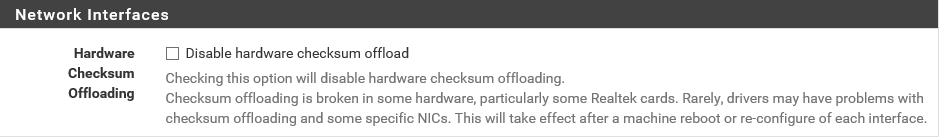

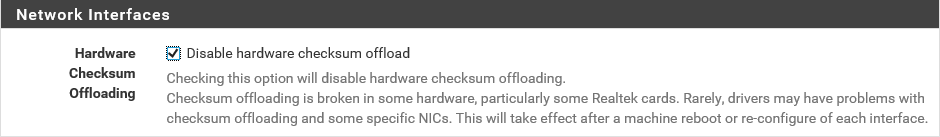

Tendremos que desactivar una función en el apartado System/Advanced/Networking

Bajaremos hasta la sección de Network Interfaces y marcamos la opción "Disable hardware checksum offloading".

Después de seleccionarla bajaremos a la parte inferior de la pantalla y guardaremos la configuración.

¶ En SoaX

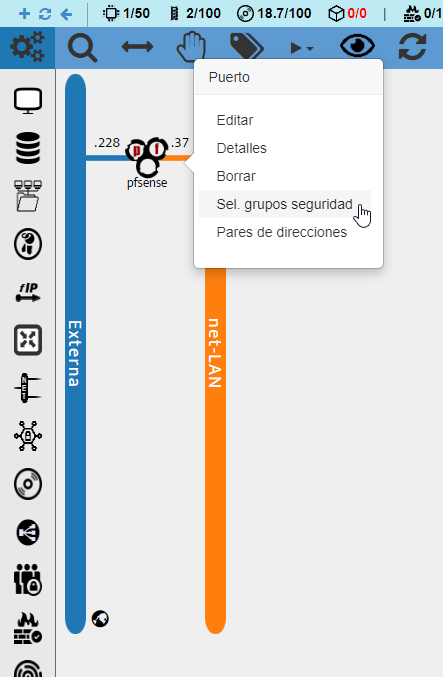

Tendremos que desactivar los puertos de seguridad posteriores al pfsense en las interfaces del VRouter, esto inhabilita la configuración de grupos de seguridad, dando total control al VRouter a decidir el filtrado de red.

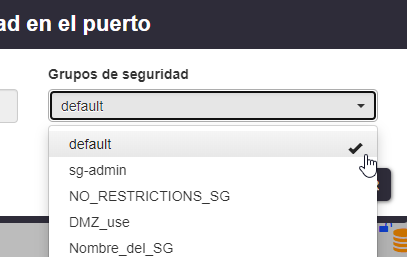

El puerto que comunica la red externa con el pfSense debera tener configuado un grupo de seguridad.

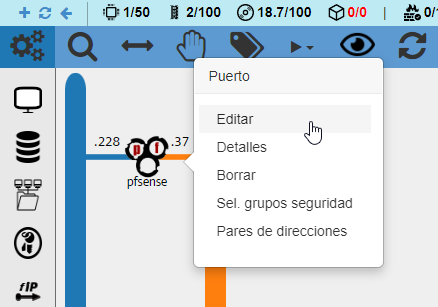

Tendremos que hacer click derecho sobre el puerto que conecta la instancia con la Red Externa y liberar los grupos de seguridad asignados a los puertos del pfSense.

Podremos ver los grupos de seguridad asignados al puerto marcados con un check.

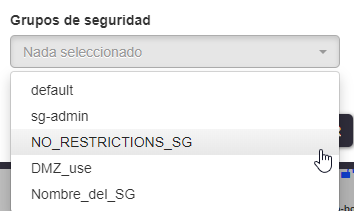

Al pulsar encima veremos como se elimina el check y ya podremos guardar.

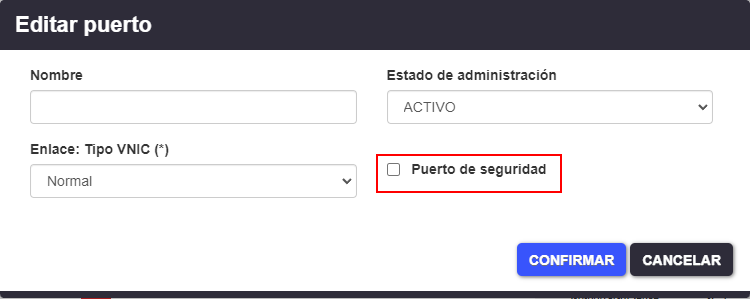

Una vez liberados los grupos de seguridad, podremos editar el puerto y desmarcar la opción de puerto de seguridad.

Tras confirmar ya habremos realizado los ajustes de compatibilidad.

Ya hemos implementado y configurado la instancia de pfSense. Puede consultar la documentación oficial de Netgate| pfSense Documentation

vpn pfsense

configurar pfsense

¿Qué es pfsense?