En este ejemplo práctico vamos a explicar paso a paso como realizar una comunicación extremo a extremo mediante un VPN site to site entre un router nativo de Soax y un router OPNSense.

Está configuración es aplicable tanto si dispone de un router OPNSense físico en su sede como si tiene desplegado un vRouter en su proyecto en Soax.

Para más información de como configurar un router OPNSense en su proyecto de Soax, visite: OPNSense

¶ Definición del entorno

Para facilitar el entendimiento y la extrapolación de la configuración vamos a definir claramente el entorno en el que se va a configurar la VPN:

Entorno 1

- Router nativo Soax:

- Interfaz externa: 84.236.133.116

- Red interna (LAN): 10.10.10.0/24

Entorno 2

- Router OPNSense:

- Interfaz externa (WAN): 88.148.15.210

- Red interna (LAN): 192.168.1.0/24

Una vez se han definido ambos entornos, se va a proceder a configurar una VPN site to site entre ambos routers para ofrecer conectividad entre las redes internas.

¶ Configuración del tunel IPsec

¶ Configuraciones previas

Antes de pasar a la configuración del túnel como tal, es necesario permitir el tráfico en ambos entornos para que el túnel pueda establecerse correctamente y la comunicación entre ambas redes sea satisfactoria.

¶ OPNSense

En el lado del router OPNSense debemos realizar 2 configuraciones.

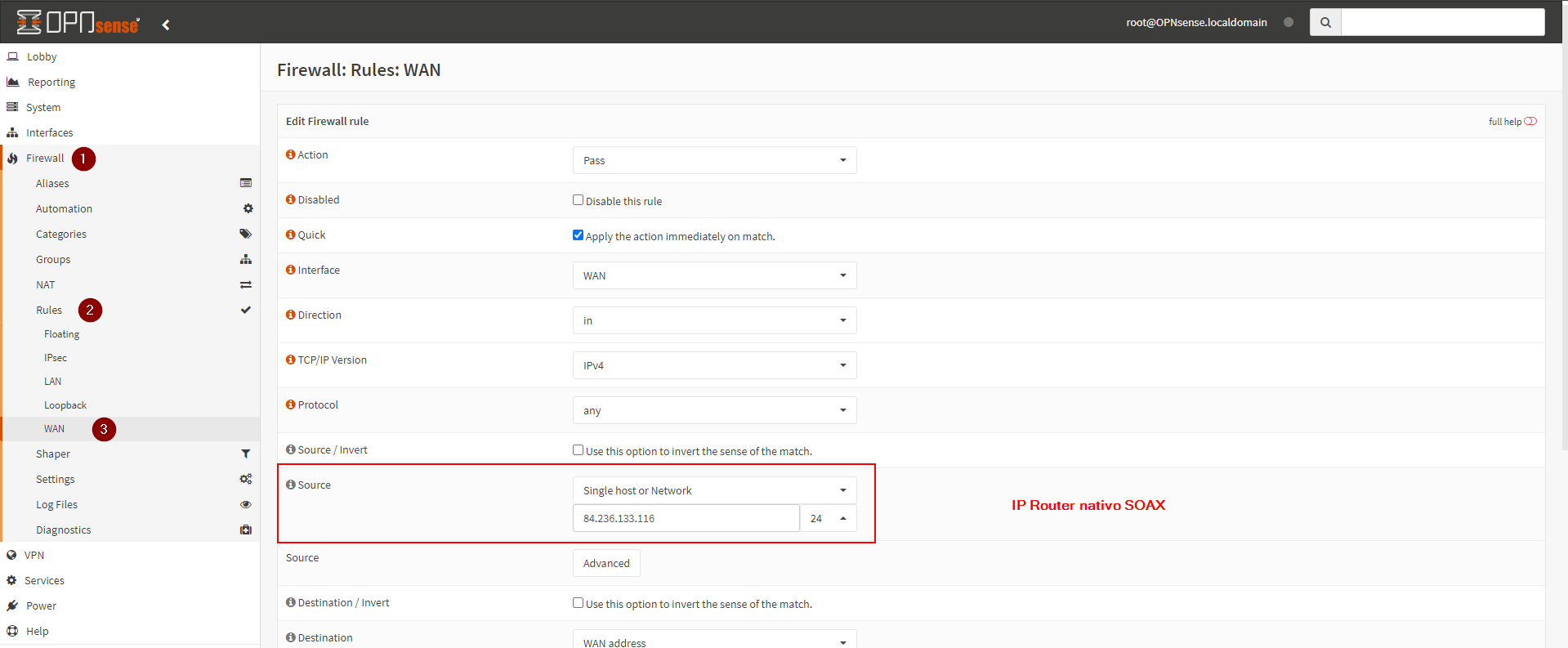

La primera consiste en crear una regla en la interfaz WAN que permite el tráfico entrante de la IP del router nativo de SOAX (84.236.133.116). Esta regla nos permitirá establecer el túnel correctamente.

Añadiremos la regla desde la pantalla "Firewall > Rules > WAN" y aplicaremos los cambios.

Si el router OPNsense se encuentra en un proyecto en Soax, es recomendable revisar que el puerto de seguridad asociado a la interfaz de la red externa no tenga asociado ningún grupo de seguridad que pueda estar evitando la conexión.

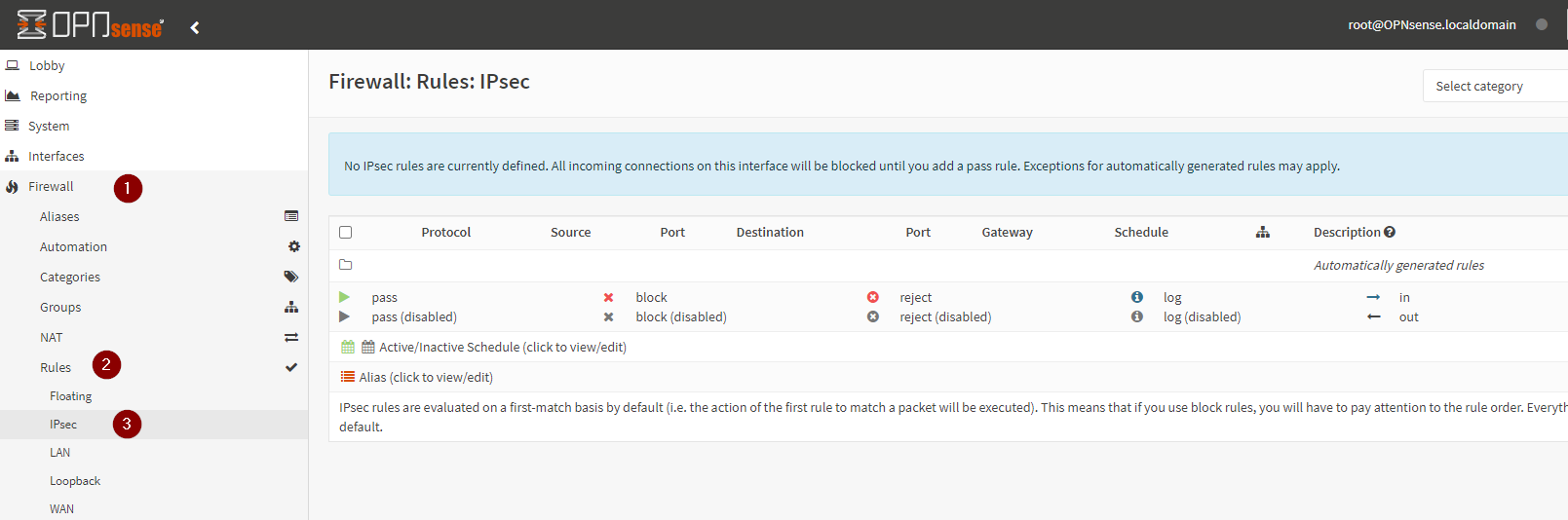

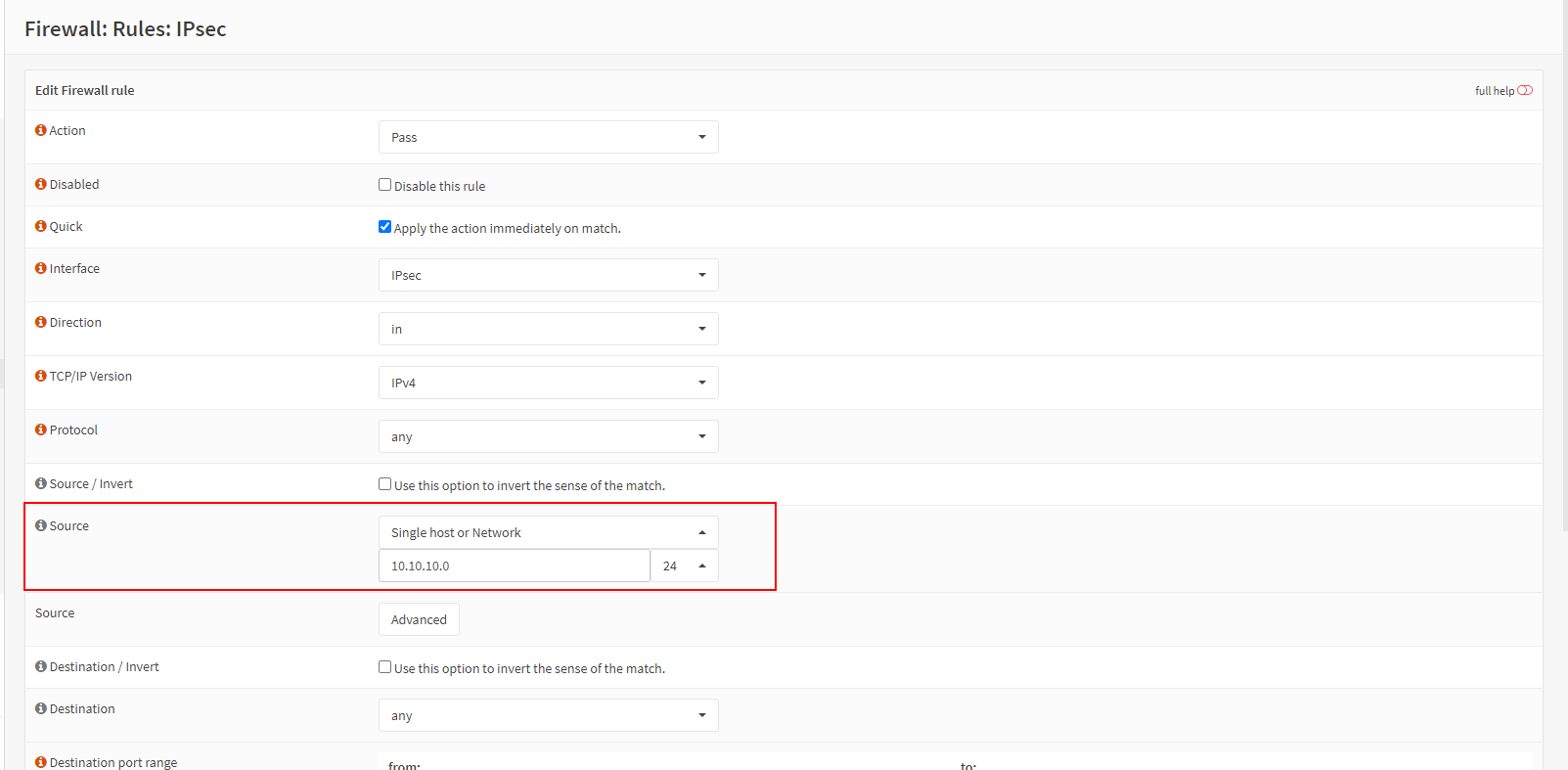

La segunda configuración consiste en permitir el tráfico IPSec desde el rango (CIDR) de la red del entorno de Soax (10.10.10.0/24) para poder tener conectividad entre ambas redes.

Esta regla la añadiremos desde la pantalla "Firewall > Rules > IPsec".

Desde allí, crearemos una regla que permita el tráfico con el rango de la red interna de Soax como origen.

Tras crear la regla, aplicaremos los cambios para que se guarde la nueva configuración en OPNSense.

¶ Soax

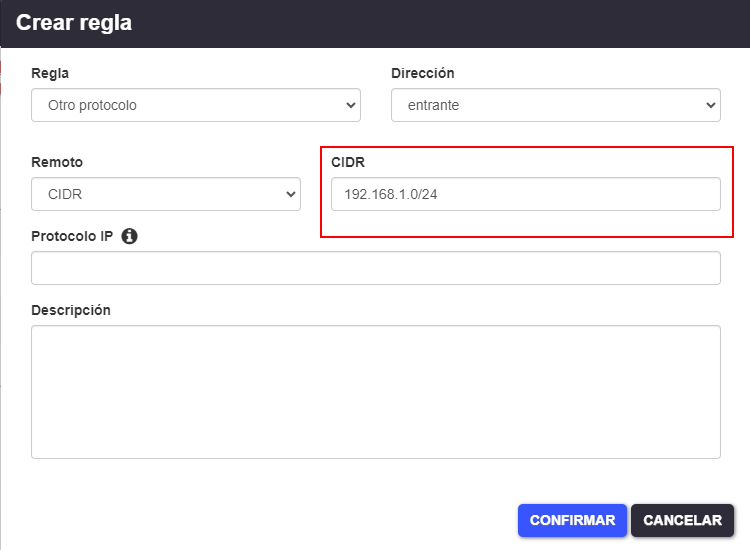

Desde la parte de nuestro proyecto en Soax, es necesario permitir el tráfico con el rango de la interfaz LAN del entorno del router pfSense (192.168.1.0/24) como origen.

Tras crear la regla en el grupo de seguridad, tendremos que asociarlo a los puertos de la red interna. De esta forma se permitirá el tráfico entre ambas redes.

Para la interfaz externa del router nativo de Soax no es necesario realizar ninguna configuración, ya que no se produce ningún filtrado del tráfico.

Tras permitir el tráfico en ambas partes, podemos pasar a configurar el túnel IPSec.

¶ Configuración del túnel IPsec

Como las VPN site to site se configuran por fases, en esta guía vamos a comparar la configuración en ambos puntos, fase por fase, para evitar errores de compatibilidad a la hora de configurar ambos extremos.

Para llevar a cabo el proceso, hemos tomado como referencia el siguiente enlace de la documentación oficial: IPSec - Site to Site tunnel

¶ Fase 1

¶ OPNSense

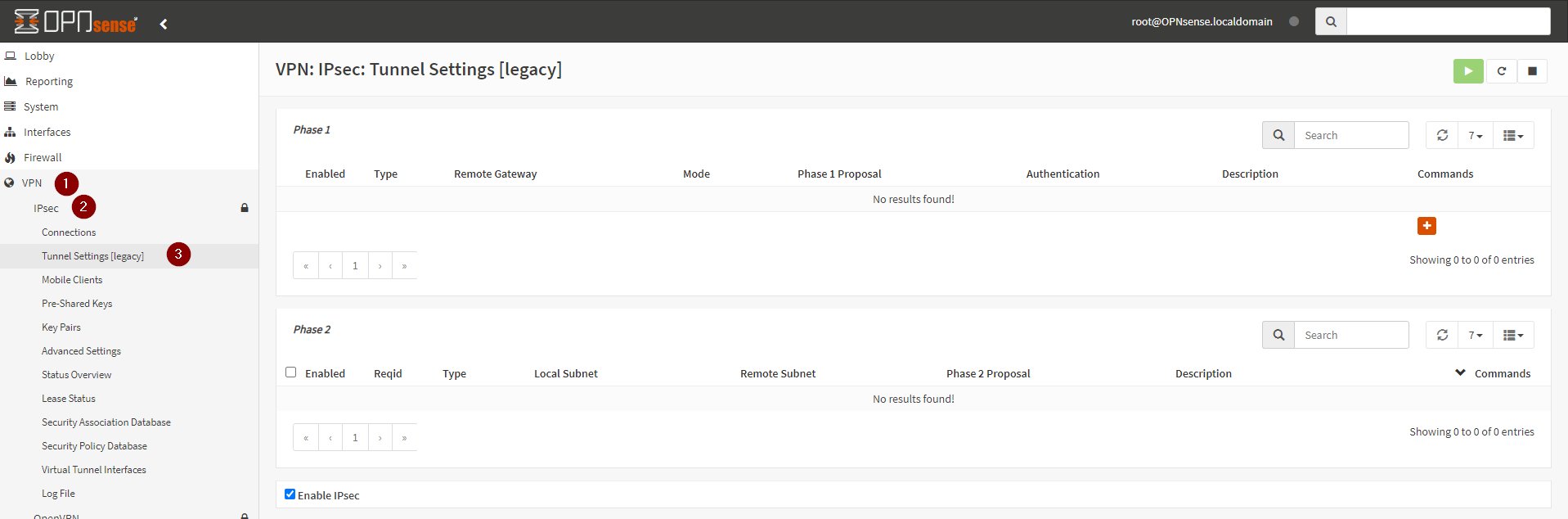

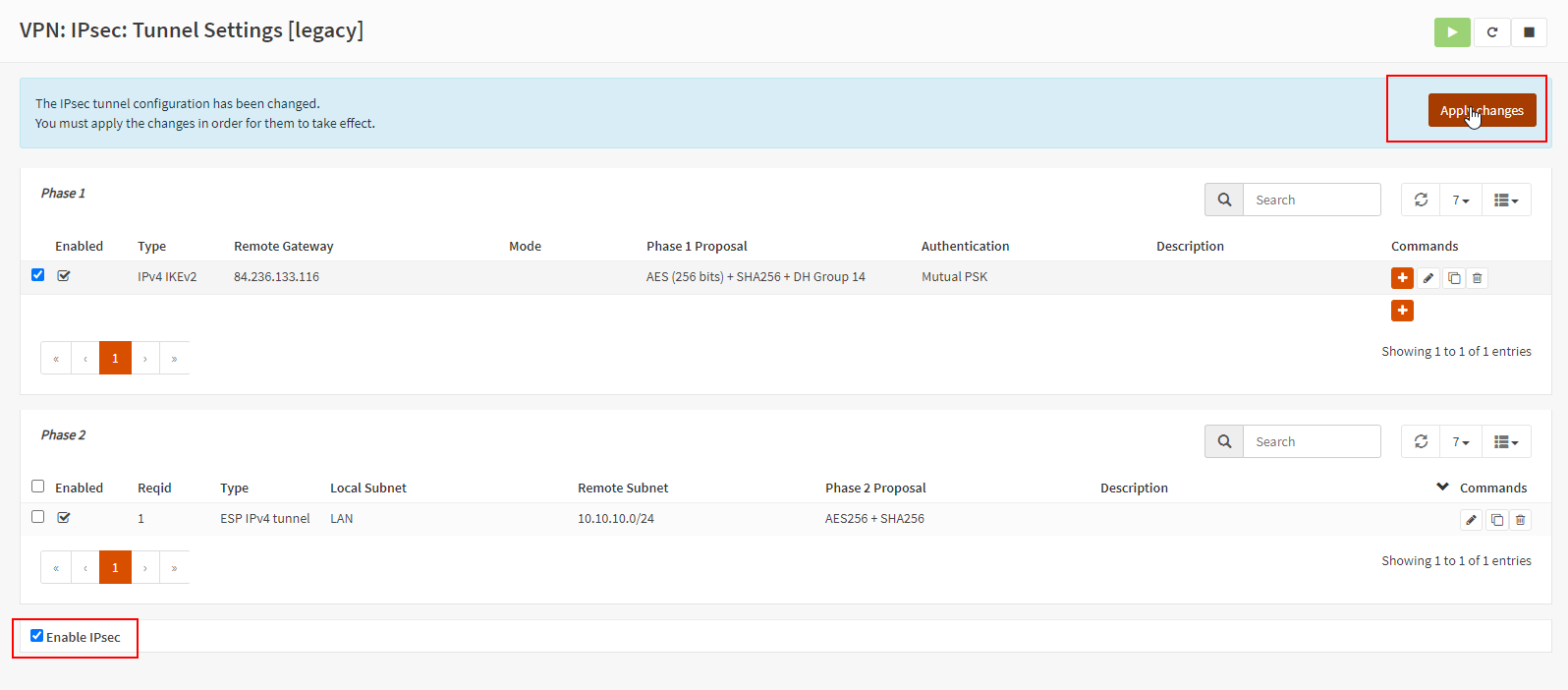

La configuración del túnel IPSec en OPNSense se realiza desde la pantalla "VPN > IPSec > Tunnel Settings".

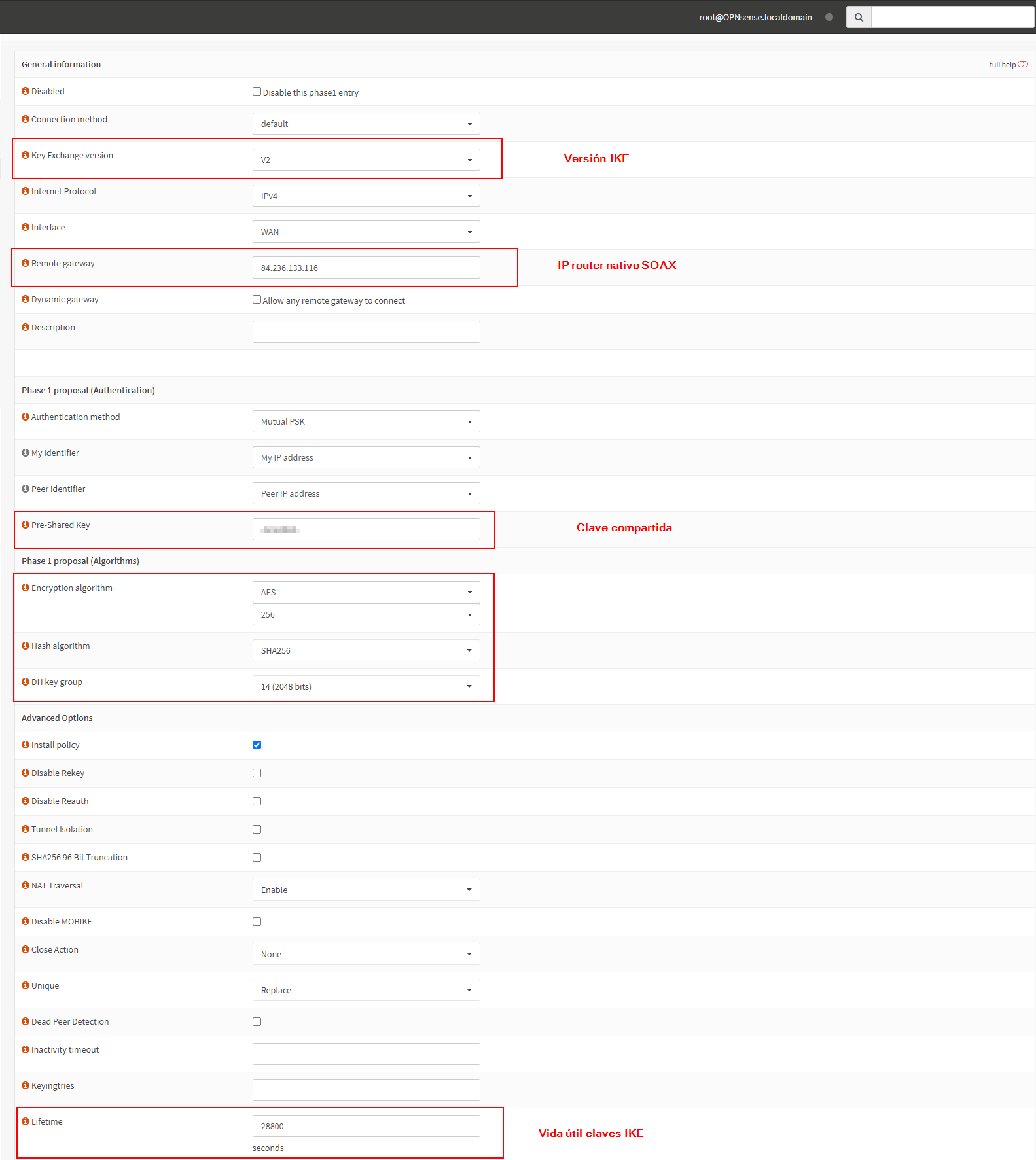

Una vez allí, añadiremos una nueva Fase 1. En el formulario definiremos la versión de IKE, el gateway remoto (IP router en Soax), la clave precompartida (PSK) y la configuración de los algoritmos de encriptación.

Tras definir los parámetros correctamente, habremos creado la fase 1 de la VPN en OPNsense.

¶ Soax

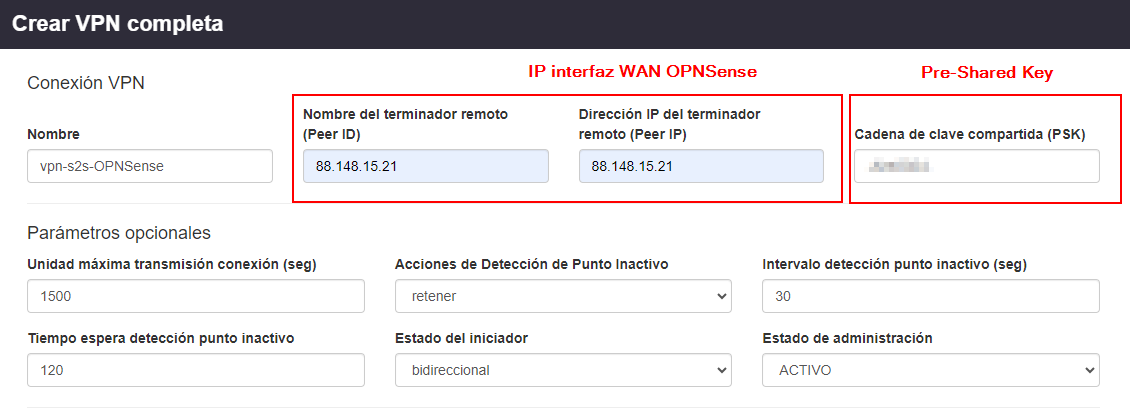

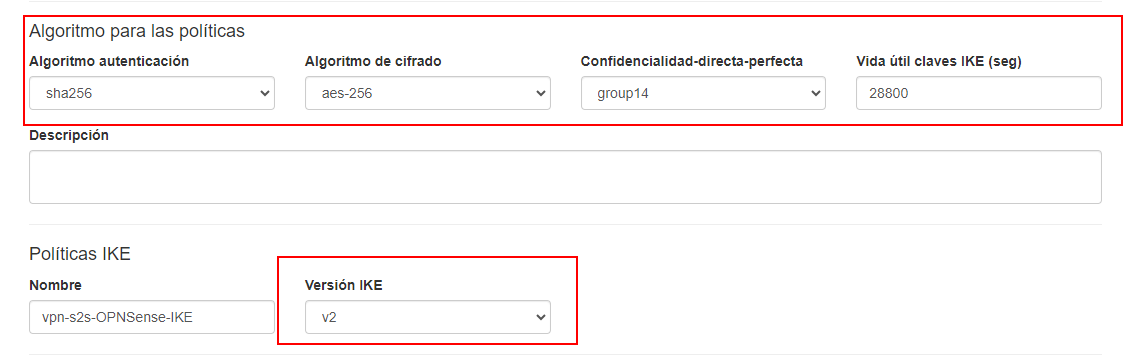

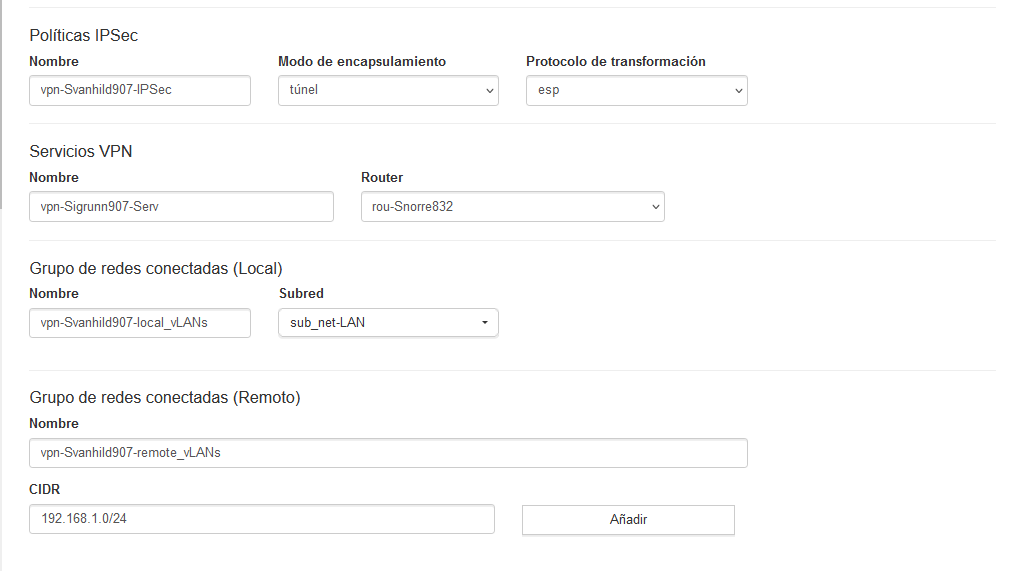

En Soax, el proceso de creación de ambas fases se hace con un único formulario. Sin embargo, vamos a reflejar aquí los parámetros referentes a la primera fase para comprobar que se definan de manera idéntica a los del extremo del OPNSense.

De la misma manera, se define la IP del gateway remoto (IP interfaz WAN OPNSense), la clave precompartida, los algoritmos de encriptación y la versión del IKE.

Es importante que estos parámetros coincidan en ambos puntos para evitar problemas a la hora de levantar el túnel site to site.

¶ Fase 2

¶ OPNSense

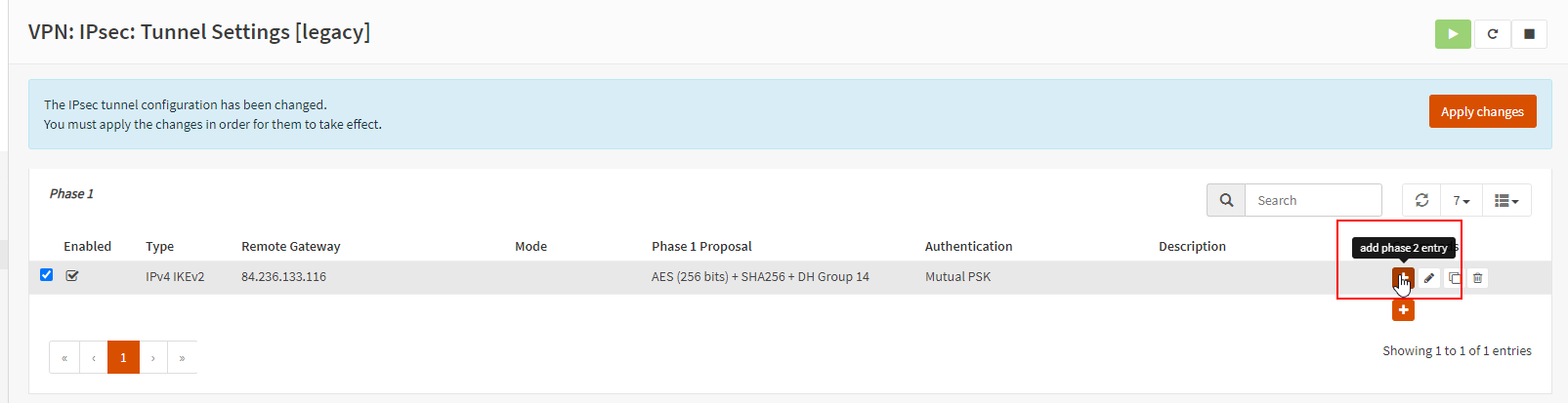

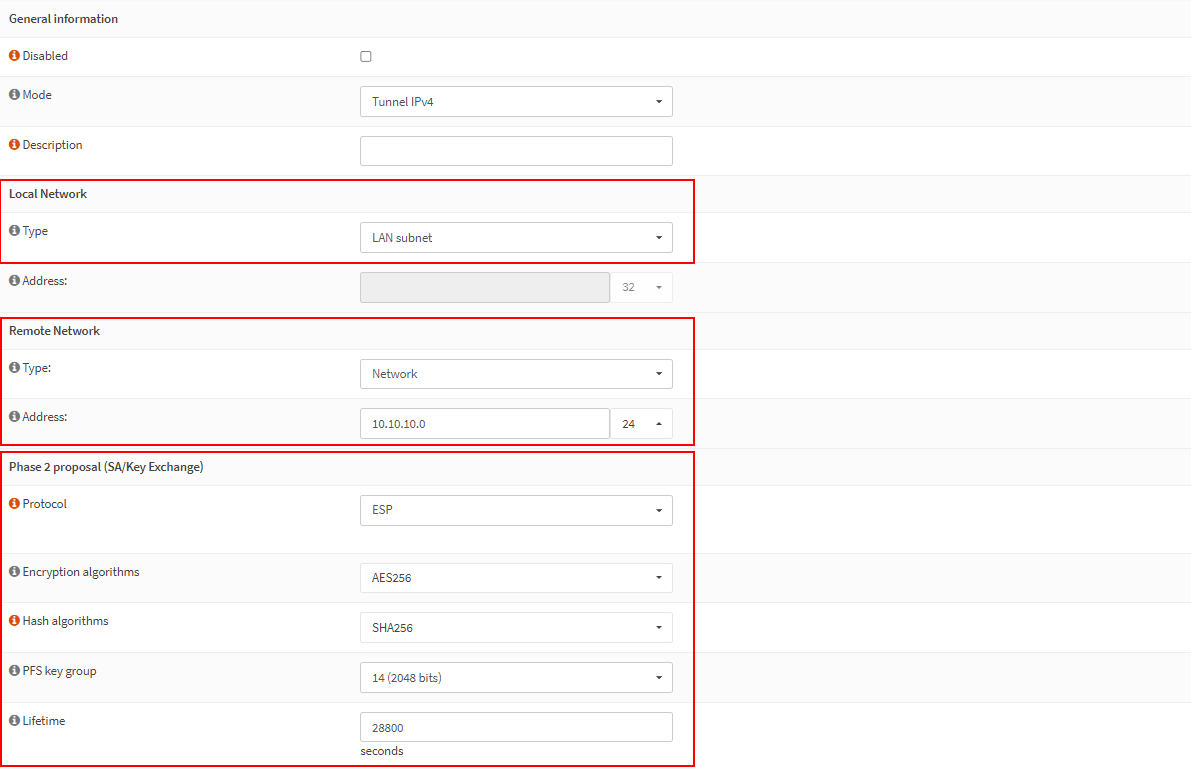

A continuación, configuraremos la fase 2 en OPNSense. Para ello, seleccionaremos la fase 1 creada previamente y pulsaremos la opción de añadir una entrada de la fase 2.

En este apartado, configuraremos la red local (interfaz LAN del OPNSense), la red remota (red interna proyecto Soax) y el protocolo de intercambio de clave.

De nuevo es importante que coincidan los parámetros relacionados con la encriptación para evitar problemas de compatiblidad.

Finalizada la configuración, habilitaremos el túnel y aplicaremos los cambios.

Tras completar el proceso, habremos creado correctamente la VPN site-to-site en el extremo del router OPNSense.

¶ Soax

En la segunda parte de la configuración del formulario de Soax, se definen de la misma manera la red local (red interna del proyecto), la red remota (rango red LAN OPNSense) y el protocolo de transformación.

Configurada esta parte, pulsaremos en "Confirmar" para crear el servicio VPN en nuestro proyecto en Soax.

¶ Comprobación del estado del túnel

Para finalizar, realizaremos unas comprobaciones desde ambos extremos para asegurar que el túnel se ha levantado correctamente.

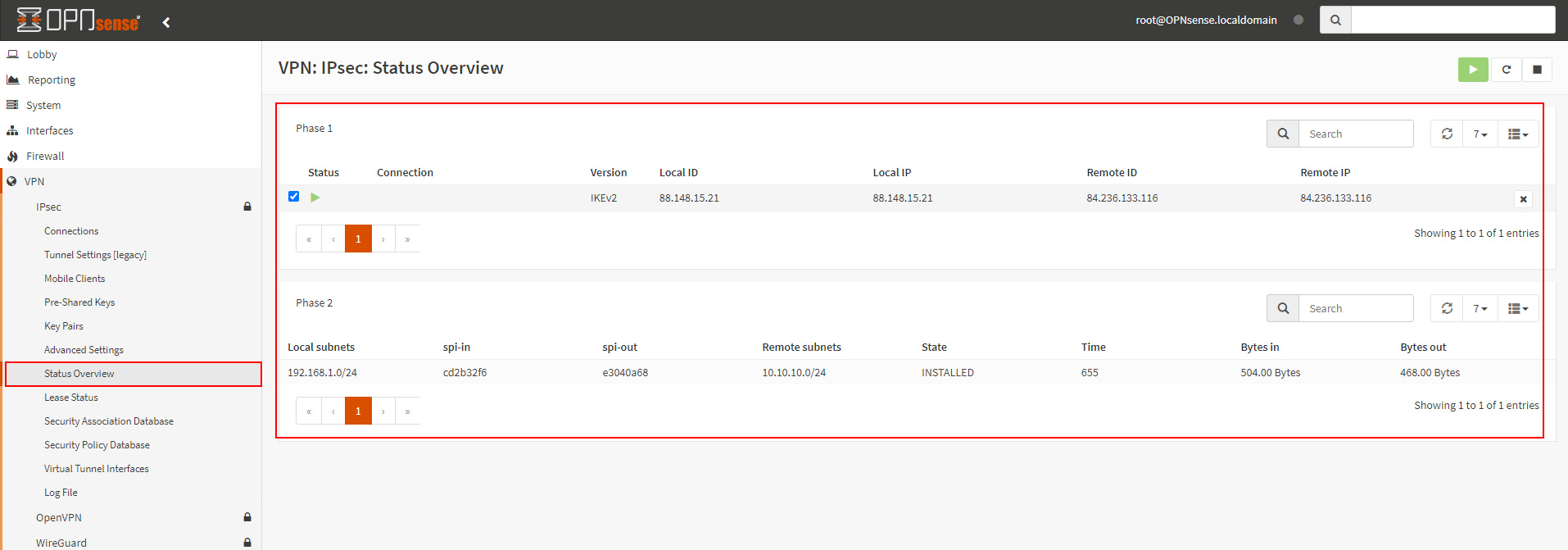

Es posible realizar una primera comprobación desde la pantalla "VPN > IPSec > Status Overview" del router OPNSense.

Desde allí, podremos ver el estado del túnel (Fase 1 - Status) y comprobar que hay tráfico a través del túnel (Fase 2 - Bytes in/Bytes out). De esta forma podremos comprobar rápidamente que el túnel está activo y que hay tráfico a través de él.

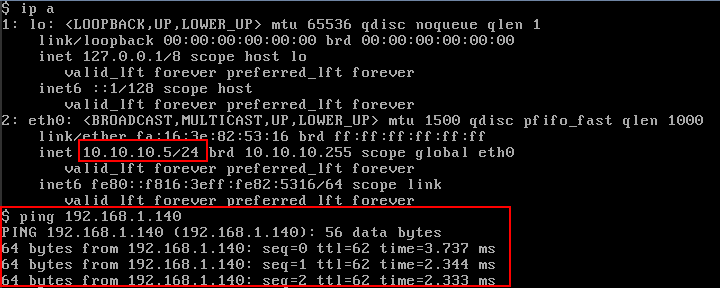

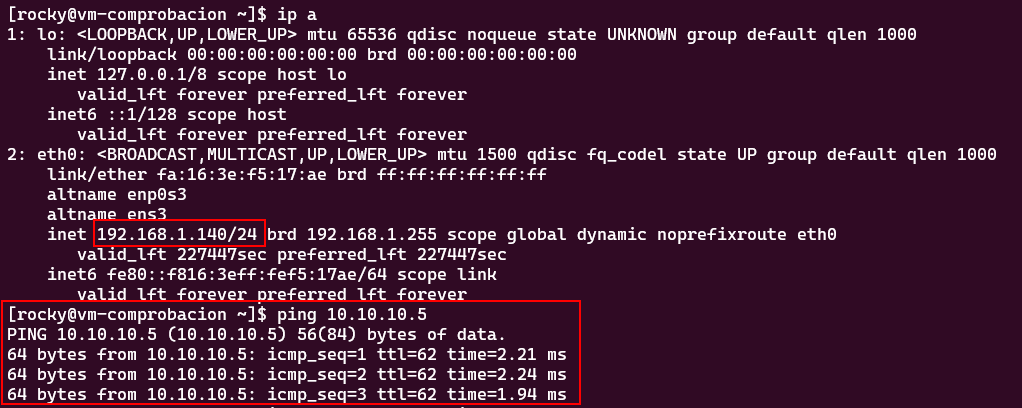

No obstante, vamos a realizar un ping desde ambos extremos para comprobar que tenemos conectividad entre ambas redes. Para ello levantaremos una instancia en cada uno de los extremos y realizaremos un ping al otro extremo.

¶ Instancia extremo router nativo Soax

¶ Instancia extremo router OPNSense

Tras estas comprobaciones damos por finalizado con éxito el proceso de configuración del túnel de OPNSense.

Si una vez seguidos los pasos la VPN no tiene conectividad, visite: Posibles Problemas VPN